DDoS vs DoS | Sự khác biệt và Cách ngăn chặn Chúng là gì?

Ddos Vs Dos Su Khac Biet Va Cach Ngan Chan Chung La Gi

Trong thế giới nơi mọi người phụ thuộc nhiều hơn vào Internet, một số sự kiện độc hại đang xảy ra trong thế giới mạng. Tội phạm đang cố gắng làm mọi cách để khai thác quyền riêng tư của mọi người và đánh cắp dữ liệu, chẳng hạn như các cuộc tấn công DDoS và DoS. Hôm nay, bài viết này về DDoS và DoS trên Trang web MiniTool sẽ giới thiệu sự khác biệt của chúng.

Với nhiều loại tấn công mạng hơn, mọi người cần biết thêm về chúng để có thể thiết kế các phương pháp cụ thể cho các cuộc tấn công mục tiêu. Do đó, để ngăn chặn hai kẻ thù mạnh mẽ này - tấn công DDoS và tấn công DoS, bạn phải tìm ra chúng là gì.

Tấn công DDoS là gì?

Tấn công DDoS (Tấn công từ chối dịch vụ phân tán) là tội phạm mạng trong đó kẻ tấn công làm ngập máy chủ có lưu lượng truy cập Internet để ngăn người dùng truy cập các trang và dịch vụ trực tuyến được kết nối. Trên thực tế, nó rất giống với các cuộc tấn công DoS nên nhiều người sẽ nhầm lẫn hai cuộc tấn công này.

Nếu bạn muốn biết thêm thông tin chi tiết về các cuộc tấn công DDoS, bạn có thể tham khảo bài viết này: Tấn công DDoS là gì? Cách ngăn chặn tấn công DDoS .

Các cuộc tấn công DoS là gì?

Tấn công từ chối dịch vụ (DoS) là một loại tấn công mạng trong đó kẻ tấn công cố gắng làm cho máy hoặc tài nguyên mạng không khả dụng cho người dùng mục tiêu của nó bằng cách làm gián đoạn tạm thời hoặc vô thời hạn dịch vụ của các máy chủ được kết nối với mạng.

Các loại tấn công DoS và Tấn công DDoS

Mặc dù chúng có chung mục đích tấn công máy tính nhưng bạn vẫn có thể phân loại chúng theo các phương pháp tấn công khác nhau. Đây là một điểm khác biệt lớn giữa các cuộc tấn công DoS và các cuộc tấn công DDoS. Có ba loại tấn công DoS và tấn công DoS tương ứng.

Ba loại tấn công DoS

Tấn công giọt nước mắt

Cuộc tấn công giọt nước mắt khai thác thông tin trong tiêu đề của gói tin trong việc triển khai ngăn xếp TCP / IP tin cậy phân đoạn IP.

Một phân đoạn IP chứa thông tin cho biết phân đoạn nào của gói ban đầu mà phân đoạn đó chứa và một số ngăn xếp TCP / IP, chẳng hạn như NT trước Gói dịch vụ4, sẽ gặp sự cố khi nhận được một phân đoạn giả mạo với các hiệu số chồng chéo.

Khi một gói IP được truyền qua mạng, gói đó có thể được chia thành nhiều phần nhỏ hơn. Kẻ tấn công có thể thực hiện một cuộc tấn công Teardrop bằng cách gửi hai (hoặc nhiều) gói tin.

Cuộc tấn công lũ lụt

Các cuộc tấn công tràn ngập SYN khai thác cơ chế bắt tay ba chiều của TCP. Kẻ tấn công gửi yêu cầu đến đầu cuối bị tấn công bằng cách sử dụng địa chỉ IP giả mạo và gói phản hồi được gửi bởi đầu bị tấn công sẽ không bao giờ đến được đích. Trong trường hợp này, đầu cuối bị tấn công tiêu thụ tài nguyên trong khi chờ kết nối được đóng lại.

Nếu có hàng nghìn kết nối như vậy, tài nguyên máy chủ sẽ cạn kiệt, từ đó đạt được mục tiêu của cuộc tấn công.

Tấn công phân mảnh IP

Tấn công phân mảnh IP đề cập đến một loại lỗ hổng tổ chức lại chương trình máy tính. Nó có thể gửi các gói mạng đã sửa đổi, nhưng không thể tổ chức lại mạng nhận. Do một số lượng lớn các gói chưa được lắp ráp, mạng bị sa lầy và sử dụng hết tài nguyên của nó.

Ba loại tấn công DDoS

Các cuộc tấn công âm lượng

Các cuộc tấn công theo khối lượng được thực hiện bằng cách bắn phá một máy chủ có quá nhiều lưu lượng truy cập đến mức băng thông của nó bị cạn kiệt hoàn toàn.

Trong một cuộc tấn công như vậy, một tác nhân độc hại sẽ gửi yêu cầu đến máy chủ DNS, sử dụng địa chỉ IP giả mạo của mục tiêu. Sau đó, máy chủ DNS sẽ gửi phản hồi của nó đến máy chủ đích. Khi được thực hiện trên quy mô lớn, lượng lớn các phản hồi DNS có thể tàn phá máy chủ mục tiêu.

Các cuộc tấn công giao thức

Các cuộc tấn công DDoS theo giao thức dựa vào các điểm yếu trong các giao thức truyền thông Internet. Vì nhiều giao thức trong số này đang được sử dụng toàn cầu nên việc thay đổi cách chúng hoạt động rất phức tạp và rất chậm được triển khai.

Ví dụ, việc chiếm quyền điều khiển Border Gateway Protocol (BGP) là một ví dụ tuyệt vời về một giao thức có thể trở thành cơ sở của một cuộc tấn công DDoS.

Các cuộc tấn công dựa trên ứng dụng web

Một cuộc tấn công ứng dụng bao gồm tội phạm mạng giành quyền truy cập vào các khu vực trái phép. Những kẻ tấn công thường bắt đầu với việc xem xét lớp ứng dụng, tìm kiếm các lỗ hổng ứng dụng được viết trong mã.

Tấn công DDoS và DoS

Để so sánh các cuộc tấn công DDoS với các cuộc tấn công DoS, bài viết này sẽ làm rõ sự khác biệt trong các tính năng quan trọng của chúng.

Kết nối Internet

Sự khác biệt chính giữa các cuộc tấn công DoS và DDoS là DDoS sử dụng nhiều kết nối Internet để đặt mạng máy tính của nạn nhân ngoại tuyến trong khi DoS sử dụng một kết nối duy nhất.

Tốc độ tấn công

DDoS là một cuộc tấn công nhanh hơn so với một cuộc tấn công DoS. Bởi vì các cuộc tấn công DDoS đến từ nhiều địa điểm, chúng có thể được triển khai nhanh hơn nhiều so với các cuộc tấn công DoS với một địa điểm duy nhất. Tốc độ tấn công tăng lên khiến nó khó bị phát hiện hơn, đồng nghĩa với việc tăng sát thương hoặc thậm chí là kết quả thảm khốc.

Dễ phát hiện

Các cuộc tấn công DoS dễ theo dõi hơn so với các cuộc tấn công DDoS. Kết quả so sánh tốc độ đã cho chúng ta biết rằng các cuộc tấn công DDoS hoạt động nhanh hơn DoS, điều này có thể khiến cuộc tấn công khó bị phát hiện.

Bên cạnh đó, vì DoS đến từ một vị trí duy nhất, nên việc phát hiện nguồn gốc của nó và cắt đứt kết nối sẽ dễ dàng hơn.

Lưu lượng giao thông

Các cuộc tấn công DDoS cho phép kẻ tấn công gửi một lượng lớn lưu lượng truy cập đến mạng nạn nhân. Một cuộc tấn công DDoS sử dụng nhiều máy từ xa (zombie hoặc bot), có nghĩa là nó có thể gửi một lượng lớn hơn nhiều lưu lượng truy cập từ các vị trí khác nhau đồng thời, làm quá tải máy chủ nhanh chóng theo cách không bị phát hiện.

Cách thức thực thi

Trong các cuộc tấn công DDoS, PC nạn nhân được tải từ gói dữ liệu được gửi từ nhiều vị trí; trong các cuộc tấn công DoS, PC nạn nhân được tải từ gói dữ liệu được gửi từ một vị trí duy nhất.

Các cuộc tấn công DDoS phối hợp nhiều máy chủ bị nhiễm phần mềm độc hại (bot) để tạo ra một mạng botnet được quản lý bởi máy chủ lệnh và kiểm soát (C&C). Ngược lại, các cuộc tấn công DoS thường sử dụng các tập lệnh hoặc công cụ để thực hiện các cuộc tấn công từ một máy duy nhất.

Cái nào nguy hiểm hơn?

Theo sự so sánh ở trên giữa các cuộc tấn công DDoS và các cuộc tấn công DoS, có thể thấy rằng các cuộc tấn công DDoS vượt trội về nhiều mặt, điều này làm cho các cuộc tấn công DDoS trở thành một vấn đề nan giải hơn cho đến thời điểm hiện tại.

Các cuộc tấn công DDoS và DoS đều nguy hiểm và bất kỳ cuộc tấn công nào trong số chúng đều có thể dẫn đến sự cố tắt máy nghiêm trọng. Nhưng các cuộc tấn công DDoS nguy hiểm hơn các cuộc tấn công DoS vì cuộc tấn công trước được khởi chạy từ các hệ thống phân tán trong khi cuộc tấn công thứ hai được thực hiện từ một hệ thống duy nhất.

Nếu bạn muốn biết cách xác định xem mình có đang bị tấn công DDoS hay tấn công DoS hay không. Có một số tín hiệu bạn có thể nhận ra.

- Hiệu suất mạng chậm chưa từng thấy.

- Từ chối dịch vụ của một trong các thuộc tính kỹ thuật số.

- Mất kết nối mạng không xác định với các máy trên cùng một mạng.

- Bất kỳ sự cố nào về hiệu suất hoặc thời gian chết đột ngột.

Tại sao lại xảy ra các cuộc tấn công DoS và DDoS?

Tìm kiếm lợi ích

Hầu hết các hoạt động tội phạm mạng đều bắt nguồn từ việc tìm kiếm lợi ích. Trên Internet, có một bảo vật đặc biệt có sức hấp dẫn lớn đối với tội phạm - tài sản ảo. Với nhiều cuộc tấn công, một số trang web thương mại điện tử sẽ bị sập và điều nghiêm trọng hơn là thiệt hại kinh tế.

Bên cạnh đó, quyền riêng tư của mọi người cũng được coi là một tài sản sinh lời. Điều đó có thể được bán cho các công ty có nhu cầu, chẳng hạn như nền tảng mua sắm hoặc các doanh nghiệp dịch vụ khác.

Niềm tin duy tâm

Đối với những tin tặc đó, điều họ muốn không phải là được hưởng lợi mà là để thể hiện sự ủng hộ hoặc bất đồng chính kiến của họ. Họ sẽ nhắm mục tiêu vào các chính trị gia, các nhóm chính trị hoặc các tổ chức chính phủ và phi chính phủ khác vì ý thức hệ của họ khác nhau để đóng cửa một trang web.

Chiến tranh mạng

Khi một số người tuyên bố bất đồng chính kiến của họ theo cách hung hăng như vậy, những người có sự ủng hộ chính trị khác nhau sẽ chống trả theo cách tương tự, do đó, gây ra chiến tranh mạng. Thông thường, các kiểu tấn công DDoS khác nhau được các chiến binh và khủng bố cố gắng cho các mục đích chính trị hoặc quân sự.

Đối thủ cạnh tranh độc hại

Vì lợi ích cá nhân, một số đối thủ cạnh tranh sẽ có những hành động ác ý để tấn công đối thủ của họ và các cuộc tấn công DDoS thường được sử dụng trong chiến tranh thương mại.

Các cuộc tấn công DDoS có thể làm cho mạng của doanh nghiệp bị gián đoạn, trong đó các đối thủ có thể đánh cắp khách hàng của họ.

Làm thế nào để ngăn chặn các cuộc tấn công DDoS và DoS?

Bây giờ bạn đã tìm hiểu về các cuộc tấn công DoS và DDoS, bạn có thể tự hỏi liệu có bất kỳ phương pháp nào có sẵn được sử dụng để đề phòng hay không. Để ngăn chặn các cuộc tấn công DDoS và tấn công DoS, bạn có thể làm như sau.

- Tạo bảo vệ DDoS nhiều lớp.

- Áp dụng tường lửa ứng dụng web.

- Biết các triệu chứng của cuộc tấn công.

- Thực hành giám sát liên tục lưu lượng mạng.

- Hạn chế phát sóng mạng.

- Có một máy chủ dự phòng.

Ngoài ra, cần nhấn mạnh tầm quan trọng của việc sao lưu. Dù tấn công DDoS hay tấn công DoS, chúng đều có thể dẫn đến hiệu suất Internet chậm, trang web tắt, hệ thống bị treo, v.v. Chỉ khi bạn đã chuẩn bị một bản sao lưu hệ thống trong các ổ đĩa ngoài khác, quá trình khôi phục hệ thống có thể sớm được thực hiện.

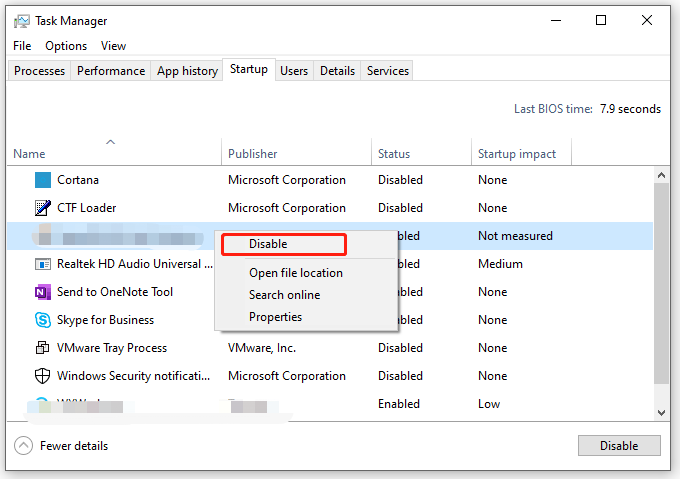

Bằng cách này, MniTool ShadowMaker có thể đáp ứng nhu cầu của bạn và các tính năng có sẵn khác được thiết lập để cải thiện trải nghiệm sao lưu của bạn. Bạn có thể tạo một bản sao lưu theo lịch trình (Hàng ngày, Hàng tuần, Hàng tháng, Theo Sự kiện) và lược đồ sao lưu ( sao lưu đầy đủ, sao lưu gia tăng, sao lưu khác biệt ) để thuận tiện cho bạn.

Hãy tải xuống và cài đặt chương trình này và bạn có thể tận hưởng phiên bản dùng thử miễn phí trong 30 ngày.

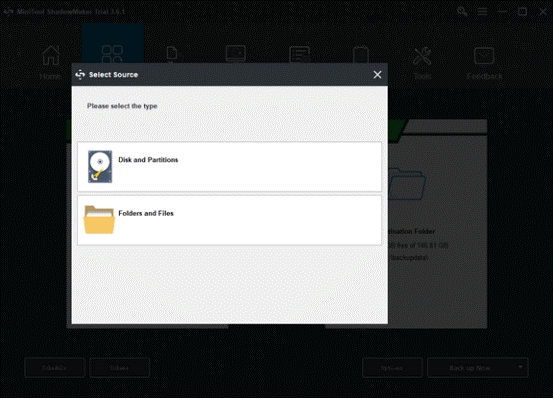

Bước 1: Mở MiniTool ShadowMaker và nhấp vào Tiếp tục dùng thử để vào chương trình.

Bước 2: Đi tới Sao lưu tab và Hệ thống đã được chọn làm nguồn. Nếu bạn muốn thay đổi các mục tiêu sao lưu khác - đĩa, phân vùng, thư mục và tệp - hoặc các điểm đến sao lưu khác - Thư mục tài khoản quản trị viên , Thư viện , Máy tính , và Được chia sẻ , Bạn có thể click vào Nguồn hoặc Điểm đến và chọn lại chúng.

Bước 3: Để hoàn tất quá trình sao lưu, bạn cần nhấp vào Sao lưu ngay tùy chọn để bắt đầu quá trình ngay lập tức hoặc Sao lưu sau tùy chọn để trì hoãn việc sao lưu. Nhiệm vụ sao lưu bị trì hoãn là trên Quản lý trang.

Kết luận:

Tất cả các cuộc tấn công mạng có thể làm cho dữ liệu của bạn bị mất hoặc xâm phạm quyền riêng tư, điều này khó có thể ngăn chặn được. Tuy nhiên, để tránh trường hợp nghiêm trọng hơn xảy ra, bạn có thể lập kế hoạch sao lưu toàn bộ dữ liệu quan trọng của mình. Bài viết này về DDoS vs DoS đã giới thiệu hai cuộc tấn công phổ biến. Hy vọng vấn đề của bạn có thể được giải quyết.

Nếu bạn gặp bất kỳ vấn đề nào khi sử dụng MiniTool ShadowMaker, bạn có thể để lại lời nhắn trong vùng bình luận sau và chúng tôi sẽ trả lời trong thời gian sớm nhất. Nếu cần trợ giúp khi sử dụng phần mềm MiniTool, bạn có thể liên hệ với chúng tôi qua [email được bảo vệ] .

Câu hỏi thường gặp về DDoS so với DoS

Bạn có thể DDoS với một máy tính không?Do quy mô nhỏ và tính chất cơ bản của nó, các cuộc tấn công ping-of-death thường hoạt động tốt nhất đối với các mục tiêu nhỏ hơn. Ví dụ, kẻ tấn công có thể nhắm mục tiêu một máy tính hoặc một bộ định tuyến không dây. Tuy nhiên, để điều này thành công, trước tiên, hacker độc hại phải tìm ra địa chỉ IP của thiết bị.

Các cuộc tấn công DDoS tốn bao nhiêu?Với doanh thu và dữ liệu bị mất, chi phí của một cuộc tấn công DDoS vào doanh nghiệp công nghệ của bạn hoặc doanh nghiệp của khách hàng của bạn có thể leo thang nhanh chóng. Doanh nghiệp vừa và nhỏ trung bình chi 0,000 cho mỗi cuộc tấn công.

Hai ví dụ về các cuộc tấn công DoS là gì?Có hai phương pháp tấn công DoS chung: dịch vụ làm ngập lụt hoặc dịch vụ bị sập. Các cuộc tấn công lũ lụt xảy ra khi hệ thống nhận được quá nhiều lưu lượng truy cập để máy chủ đệm, khiến chúng chậm lại và cuối cùng dừng lại. Các cuộc tấn công lũ lụt phổ biến bao gồm các cuộc tấn công tràn bộ đệm - cuộc tấn công DoS phổ biến nhất.

Các cuộc tấn công DDoS kéo dài bao lâu?Loại tấn công lẻ tẻ này có thể có độ dài khác nhau, từ các hành động ngắn hạn kéo dài trong vài phút đến các cuộc tấn công dài hơn kéo dài hơn một giờ. Theo Báo cáo cảnh quan về mối đe dọa DDoS năm 2021 từ Nhà cung cấp dịch vụ viễn thông Thụy Điển, các cuộc tấn công được ghi nhận có thời lượng trung bình là 10 phút.

![5 phương pháp mạnh mẽ để khắc phục sự cố không có âm thanh trong Chrome [Tin tức về MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/65/5-powerful-methods-fix-no-sound-chrome-issue.jpg)

![Cách thay đổi thiết bị phát lại âm thanh mặc định Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/14/how-change-default-audio-playback-devices-windows-10.png)

![Khắc phục: Cấu hình song song không chính xác trong Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/91/fix-side-side-configuration-is-incorrect-windows-10.png)

![[Hướng dẫn] Google Lens dành cho iPhone trên Google App / Google Photos [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/28/google-lens.png)

![Phải làm gì nếu con lăn chuột của bạn nhảy trong Windows 10? [Tin tức MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/44/what-do-if-your-mouse-scroll-wheel-jumps-windows-10.jpg)

![Cách khắc phục Con trỏ chuột biến mất trên Windows / Surface / Chrome [Tin tức MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/96/how-fix-mouse-cursor-disappears-windows-surface-chrome.png)

![Làm thế nào để khắc phục sự cố “Truy cập GameStop bị từ chối”? Đây là 5 cách! [Mẹo MiniTool]](https://gov-civil-setubal.pt/img/news/EB/how-to-fix-the-gamestop-access-denied-issue-here-are-5-ways-minitool-tips-1.png)

![[SOLVED] Chế độ an toàn của Windows không hoạt động? Làm thế nào để sửa chữa nó một cách nhanh chóng? [Mẹo MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/65/windows-safe-mode-not-working.png)

![WindowServer trên Mac là gì và cách sửa lỗi CPU cao của WindowServer [Tin tức về MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/80/what-is-windowserver-mac-how-fix-windowserver-high-cpu.jpg)

![GIẢI QUYẾT! ERR_NETWORK_ACCESS_DENIED Windows 10/11 [Mẹo MiniTool]](https://gov-civil-setubal.pt/img/news/48/solved-err-network-access-denied-windows-10/11-minitool-tips-1.png)

![6 cách hàng đầu để giải quyết lỗi nâng cấp Windows 10 0xc190020e [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/69/top-6-ways-solve-windows-10-upgrade-error-0xc190020e.png)